이 문제는 id가 admin일 때 로그인 우회를 하면 성공하는 문제이다.

추가로 위의 코드를 보면 공백을 입력받지 않게 되어있다.

pw 값에 공백을 포함하여 '1 '을 입력해보았더니, preg_match 함수에 의해 'No whitespace'가 출력된 것을 확인했다.

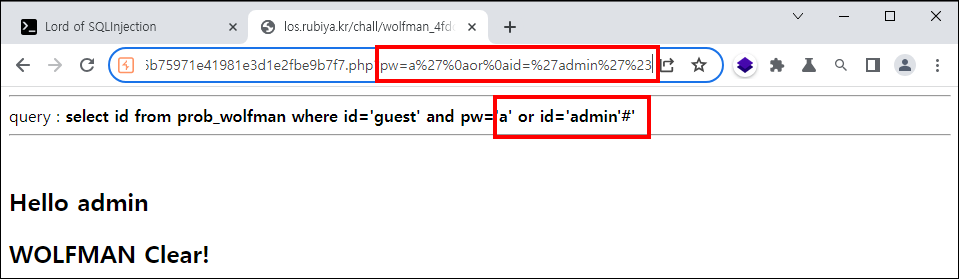

우선 id값이 현재 guest로 입력되어있기 때문에, pw 입력은 싱글쿼터를 사용해 종료해주고

id=admin 으로 재 설정해준다.

공백문자의 경우 %0a (\n의 url encoding) 를 사용하여 우회해보도록 하자.

성공! 다음 단계로 넘어가자.

'Web Hacking > Write Up' 카테고리의 다른 글

| [Lord of SQLInjection] orge (0) | 2023.12.21 |

|---|---|

| [Lord of SQLInjection] darkelf (0) | 2023.12.21 |

| [Lord of SQLInjection] orc (1) | 2023.12.21 |

| [Lord of SQLInjection] goblin (1) | 2023.12.21 |

| [Lord of SQLInjection] cobolt (0) | 2023.12.21 |